Las redes de carreteras y la industria automotriz se encuentran en el inicio de un periodo de cambios significativos como soluciones innovadoras en la búsqueda de mejorar la seguridad, el nivel de servicio, la sostenibilidad y resiliencia de la infraestructura vial. La forma en que son gestionadas las carreteras y utilizada su capacidad están en evolución, con mayor utilización de la tecnología para monitorear las condiciones de la red y administrar el tránsito en forma activa (Ver Tecnologías de Monitoreo y Gestión del Tránsito). Asimismo se ha producido un aumento significativo de la complejidad de la tecnología embarcada, por ejemplo: la utilización de vehículos híbridos o eléctricos y desarrollos relacionados con la conectividad y automatismo de los vehículos (Ver Ayuda al Conductor ).

Los cambios que surgen por la utilización de la tecnología genera vulnerabilidades. Estas están abiertas para su aprovechamiento por razones de malicia u hostilidad, corriéndose el riesgo de que se produzcan interferencias con los vehículos y la infraestructura. Es necesario un enfoque teniendo en mente la seguridad a fin de evaluar y minimizar riesgos potenciales y gestionar los incidentes y evaluar las acciones tomadas.

Un enfoque teniendo en mente la seguridad se define como la comprensión de la necesidad de contar con, y aplicar en forma rutinaria, medidas de seguridad apropiadas y proporcionadas a fin de disuadir y/o interrumpir conductas o actividades hostiles, maliciosas, fraudulentas y criminales. Este enfoque necesita entender en cuatro áreas: las personas, los procesos, la seguridad física y la seguridad técnica.

Integrando estas cuatro áreas es posible lograr un abordaje a la seguridad de la red de carreteras que genere:

La aplicación de un enfoque teniendo en mente la seguridad requiere que los operadores de la red trabajen junto con las organizaciones asociadas, tales como la policía y los asesores de seguridad vial (Ver Planificación e Informes). Esto ayuda a desarrollar uan comprensión de los potenciales riesgos y sus impactos, las principales vulnerabilidades y la naturaleza de las acciones de mitigación necesarias. Una falla en la seguridad, por cualquier razón, requerirá una evaluación completa de forma tal que se conozcan y comprendan las causas de la falla y sea aprendida la lección (Ver Respuesta ante Emeregencias).

La aplicación de un enfoque desde la seguridad requiere que los operadores de las carreteras cooperen con otras organizaciones y con expertos en seguridad para entender las potenciales amenazas y su impacto, identificar vulnerabilidades clave, y analizar la naturaleza de las medidas requeridas para gestionar riesgos (Ver Planificación e Informes). El objetivo es aumentar la seguridad, la protección y la resiliencia de la red vial y su infraestructura asociada.

Los tres elementos clave en el proceso de gestión de riesgos son:

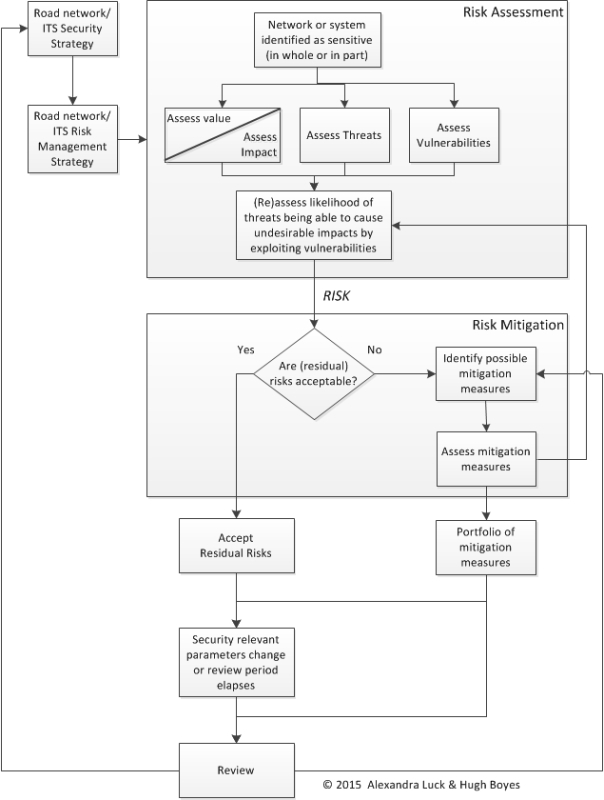

Una autoridad vial, con sus socios colaboradores y consultores, debería desarrollar una estrategia de gestión de riesgos que incorporase estos tres elementos (como en el ejemplo mostrado debajo):

Estrategia para la gestión de riesgos de seguridad en una infraestructura de carretera

Resulta útil una aproximación sistemática en el desarrollo de una estrategia de gestión de riesgos (para lo cual puede ser de ayuda para los profesionales, durante el proceso de evaluación, llevar a cabo una lista de cuestiones a tratar):

Una evaluación de riesgos debería considerar las potenciales amenazas para el uso de las vías y las operaciones rutinarias, así como las consiguientes vulnerabilidades. Algunas amenazas que comprometen la resiliencia de la red son bastante comunes, mientras que otras son menos frecuentes (Ver Amenazas a la Protección). Una parte esencial de la evaluación es considerar cómo de probable es que una amenaza en particular ocurra y cuán perturbadora resultaría. La evaluación debe considerar qué daños pueden ser causados a:

Una vulnerabilidad en el contexto de la seguridad de una red de carreteras se define como una debilidad en la infraestructura vial o en sus sistemas de operación que puede ser explotada por una o más amenazas.

Las vulnerabilidades asociadas a la construcción, operación o mantenimiento de la red viaria están relacionadas con su escala y cómo de sencilla es:

Las vulnerabilidades que afectan las operaciones de redes de autopistas incluyen el cableado, los equipos, sensores y sistemas de procesamiento que podrían ser afectados:

La probabilidad de las amenazas puede ser relativamente predecible por razones ambientales, sociales, económicas o políticas. Por ejemplo, la importancia de un proyecto, su controversia e impacto en comunidades locales influirán en cómo de probable es que provoque protestas y huelgas, ataques malintencionados o robos de equipos.

La probabilidad de que una amenaza se materialice será mayor si la seguridad es baja, por ejemplo cuando:

A fin de mantener la seguridad de la red viaria y sus sistemas de apoyo es necesario establecer un proceso a través del cual:

Informe del Grupo de trabajo sobre Seguridad de la PIARC (Ver Security of Road Infrastructure)

Las amenazas a la seguridad pueden ser divididas en aquellas que:

Las amenazas pueden ser también involuntarias, indirectas o imprevistas – por ejemplo:

El nivel potencial de impacto dependerá de la criticidad del activo, sistema o información afectada. La imagen de debajo muestra un ejemplo.

Carretera interrumpida por acción directa (Fuente: Grupo de Trabajo de Seguridad PIARC)

El daño o interrupción de la construcción, operación o mantenimiento de la infraestructura vial puede surgir de una serie de amenazas:

Las protestas civiles y huelgas son más propensas a surgir cuando existe malestar social y desobediencia civil. A veces, se dan en respuesta a la construcción de infraestructuras que son sensibles por razones medioambientales, sociales, económicas o políticas. Tienen el potencial de interrumpir o retrasar operaciones y su gestión puede resultar costosa - y cara en relación al coste final de la labor emprendida.

El clima severo y adverso (manifestándose como periodos de lluvia, inundaciones, fuertes heladas, nieve, sequías prolongadas, calor excesivo, fuertes vientos, tormentas de polvo y terremotos), puede causar serias interrupciones y condiciones de conducción peligrosas (así como daños considerables a la red), en particular en:

Los riesgos del clima adverso pueden ser mitigados en cierto grado instalando sensores en la vía y estaciones meteorológicas en ubicaciones que tienen un alto nivel de exposición. (Ver Monitoreo del Clima)

Las pandemias pueden afectar a las personas, agricultura, ganadería y vida salvaje. Pueden tener impacto sobre:

Las colisiones del tránsito en la vía pueden causar daños en:

Los incidentes pueden llevar también a cierres prolongados de la carretera y tener costes tanto sociales como económicos significativos. (Ver Planificación de la Respuesta ante Incidentes).

Los bloqueos de, o interferencias con, señales de navegación que puedan ser causadas por factores humanos, tales como actos o ataques intencionados o maliciosos, o factores naturales como erupciones solares y perturbaciones de la ionosfera pueden conllevar una pérdida de precisión de la información de localización, fallos en sistemas de navegación de vehículos y/o pérdida de precisión en la temporización de señales para sistemas de área extensa.

Los daños o perturbaciones de la infraestructura ITS, sistemas operativos e información asociada pueden surgir de:

Un ataque malintencionado puede ocurrir a través de un rango de amenazas externas e internas. Por ejemplo, los daños pueden ser causados por malware, hackers o personal descontento. El daño físico podría ser causado a:

Los robos de equipamiento, sensores o cables dentro de los límites de carretera pueden llevar a pérdidas de la funcionalidad o de resiliencia del sistema. Pueden causar impacto también en la capacidad del sistema para funcionar tan eficientemente como lo haría en situación normal. Reparar y reponer puede causar perturbaciones y problemas.

Las cyber-amenazas pueden surgir de varias formas incluyendo:

Las medidas para contrarrestar el riesgo pueden ayudar a reducir el nivel de amenaza a la seguridad en vías y carreteras y mitigar la potencial perturbación. La decisión de aceptar los riesgos o implementar medidas de mitigación (y qué medidas desarrollar), puede recaer en diferentes figuras de acuerdo a las circunstancias. Pueden ser:

La decision sobre qué medidas de mitigación se llevarán a cabo dependerá de un número de factores:

El daño o la perturbación en la construcción, operación o mantenimiento de la red de carreteras producto de eventos intencionados –tales como protestas civiles, huelgas, ataques malintencionados, o robos de equipamiento –puede ser gestionado mejorando la seguridad. Por ejemplo:

Las medidas relativas al diseño, localización y seguridad física de los armarios de equipos, sensores y cableados – que pueden estar en riesgo de robo o cualquier otro ataque malintencionado – deberían ser tenidas en cuenta cuando los activos van a ser instalados en las vías. Para activos existentes, las medidas físicas de seguridad deberán ser proporcionadas – buscando el equilibrio entre los costes y otras restricciones contra el impacto de las pérdidas.

Un enfoque desde el punto de vista de la seguridad puede gestionar el riesgo de pérdida, robo o corrupción de los sistemas de software, sistemas de procesamiento financiero y/o de datos personales, y sistemas que proporcionan comunicaciones o alimentación eléctrica. Este enfoque está basado en la implementación de políticas, procesos y procedimientos apropiados y proporcionados, centrándose en cuatro áreas – personas, procesos de negocio, seguridad física y cyber-seguridad. (Ver Protección de la Red ).

Cuando se emplean tecnologías inalámbricas en el sistema, se debe considerar el impacto de bloqueo o interferencia, y las medidas apropiadas adoptadas para proteger la confidencialidad, integridad y disponibilidad del sistema. En función de la criticidad de los sistemas individuales, también puede ser necesario desarrollar una variedad de soluciones de continuidad de negocio y recuperación de desastres.

Puede ser posible mitigar alguno de los efectos de la mala climatología sobre el pavimento de la vía, estructuras, sistemas de drenaje y sensores de la siguiente forma:

Los ITS hacen uso de tecnologías como el Bluetooth, los teléfonos móviles y los sistemas de reconocimiento de matrículas, para controlar el comportamiento del tránsito, mejorando sus condiciones y la seguridad vial. Muchos de estos sistemas – tales como los CCTV, los sistemas de procesamiento de imágenes de video y los sistemas de reconocimiento de matrículas – pueden en algunos casos ser utilizados específicamente por motivos de seguridad. (Ver CCTV)

Los ITS son también utilizados en situaciones de emergencia para apoyar la gestión de crisis. (Ver Respuesta ante Emeregencias y Políticas / Fiscalización) Estos sistemas tienen que ser suficientemente robustos para resistir eventos involuntarios, indirectos e impredecibles

Las últimas aplicaciones ITS utilizan tecnología conectada al vehículo para ofrecer servicios con valor añadido y apoyo en la seguridad a los conductores. La posibilidad, sin embargo, de que puedan funcionar incorrectamente – o estar sujetos a un cyber-ataque – debe ser tenida en cuenta por diseñadores y operadores. (Ver Vehículos Conectados)

Con el fin de gestionar los riesgos de seguridad que conlleva una mayor automatización y conectividad, resulta vital que la seguridad del sistema sea considerada de manera integral. Junto a las medidas de seguridad que se construyen en los vehículos de carretera, es importante que la seguridad de los sistemas de gestión del tránsito sea también tenida en cuenta.

Siendo actualmente el nivel de automatización de los vehículos muy bajo, las brechas de seguridad de los sistemas de gestión del tránsito existentes son las que probablemente más ponen en riesgo la eficiencia en las operaciones y el consiguiente incremento de la congestión. Esta pérdida de eficiencia en las operaciones y aumento de la congestión, debido a brechas de seguridad, traería consigo un riesgo de daño a la reputación de la Autoridad de Carreteras pertinente o de la empresa operadora. También puede tener un impacto en la seguridad de los usuarios de la carretera, si se ve impedida la capacidad de detectar y verificar incidentes. Esto ocurre particularmente durante las horas de oscuridad cuando un vehículo parado en la vía puede ser difícilmente detectado y las velocidades de tránsito son altas.

Si en el futuro aumenta la automatización en las salas de control, la tolerancia del riesgo necesariamente decrecerá por la mayor necesidad de garantizar la seguridad de los sistemas. Las medidas de mitigación necesitarán ser revisadas para asegurar que el nivel del riesgo residual se encuentra en un punto aceptable, sin exceder el nivel que puede ser tolerado por el operador de la vía – o por usuarios de la vía en general.

Los riesgos de seguridad deberán ser objeto de una reevaluación integral con la introducción de comunicaciones Vehículo-Infraestructura (V2I) en sistemas de gestión integral del tránsito. Será especialmente así cuando V2I sea utilizado en combinación con sistemas Vehículo-Vehículo (V2V) y existan vehículos de mayor autonomía. Habrá que hacer especial hincapié en la seguridad y prevención de incidentes, particularmente aquellos que pudieran causar lesiones o pérdidas de vida. Por ejemplo, los sistemas V2I que regulan la velocidad de vehículos o el uso de carriles pueden ser susceptibles de transmisión de datos incorrectos o malintencionados desde fuentes no seguras (vehículos) u otros ataques sobre el sistema. Esto puede suponer un riesgo para un gran número de vehículos y sus ocupantes.

Hay seis niveles definidos de automatización para vehículos de carretera, donde el cero representa un vehículo completamente manual, y el nivel cinco es un vehículo totalmente automatizado. (Ver Sistemas de Control & Advertencia). En el nivel dos, el conductor tiene que controlar el entorno circundante continuamente pero es asistido por sistemas del vehículo tales como frenado de emergencia, aviso de cambio de carril y aparcamiento asistido.

En los niveles tres y cuatro la automatización probablemente empezará a incluir conectividad V2V y V2I – para ayudar a automatizar cada vez más los procesos de conducción y navegación.

Como resultado de la relativamente larga vida de los vehículos comparada con el rápido desarrollo y despliege de nuevas tecnologías, habrá una flota de vehículos mixta utilizando la carretera al mismo tiempo. Por tanto existirá un rango de vehículos, desde aquellos con las últimas funcionalidades en cuanto a comunicación, a los que son más antiguos y tienen sistemas obsoletos. La red vial y su infraestructura asociada deberá ser capaz de garantizar la interacción segura de vehículos con estas capacidades tan distintas en lo que a automatización se refiere.

La creciente conectividad de sistemas externos y dispositivos de un vehículo – y los desarrollos en conectividad V2V, V2I y Vehículo-Dispositivo (V2X) – ofrecen un acceso externo que creará vulnerabilidades. Si una amenaza se materializa puede causar impacto en la seguridad de:

El incremento de la automatización – a última instancia a un nivel donde un conductor (como pasajero) no tiene control del vehículo – plantea una serie de cuestiones al respecto:

Para comenzar con una aproximación a un planteamiento sobre la seguridad de los ITS, es esencial que los riesgos de seguridad sean tenidos en cuenta no solo durante la etapa de diseño, sino también a lo largo del ciclo de vida de las operaciones. Esto requiere el desarrollo de una Estrategia de Seguridad ITS que presente:

Junto a una estrategia de gestión del riesgo para la red (Ver Planificación de la Protección), un Plan de Gestión de la Seguridad ITS debe detallar las políticas, procesos y procedimientos necesarios para mantener el nivel requerido de seguridad con roles y responsabilidades definidos para la autoridad vial, el operador de la vía, y cualquier otra parte directamente involucrada en las operaciones de la red. Todo ello debe ser incluido en otras políticas operacionales y ser revisado regularmente. (Ver Planificación e Informes)

Las políticas, procesos y procedimientos que el Plan de Gestión de la Seguridad ITS deberá ofrecer son:

El fracaso al abordar cualquiera de estos elementos puede perjudicar la seguridad y protección del vehículo, la red vial, y/o cualquier sistema conectado.

La respuesta inmediata a cualquier accidente o brecha en la seguridad con impacto en la integridad de la red vial, sus activos asociados y sistemas, y/o información, es probablemente más efectiva si:

Un plan de respuesta aumenta las posibilidades de que las comunidades locales, negocios, transportes y servicios de emergencia puedan continuar su actividad tras incidentes menos graves – sin la necesidad por parte de las autoridades de implementar planes de contingencia. Donde los planes de contingencia se vuelvan necesarios, éstos deben incluir medidas de continuidad de negocio, así como acciones de recuperación de desastres e incidentes. El objetivo es mitigar los impactos que surgen en el caso de fallo o insuficiencia o falta de disponibilidad de parte de la red o de los sistemas relacionados (Ver Planificación de la Respuesta ante Incidentes)

Para producir un plan de este tipo, es necesario identificar:

En caso de incidente de seguridad, es importante que se den los pasos adecuados para contener la situación y recuperarse de ella. (Ver Incidentes de Tránsito)

Durante un incidente de seguridad la respuesta debería incluir:

También puede ser necesario avisar a terceros – por ejemplo, proveedores de servicios, organismos reguladores y de seguridad – con el fin de gestionar el incidente eficazmente, incluyendo la gestión integral del tránsito en los alrededores de la red, y la minimización de perturbaciones mayores.

El suministro de información y asesoramiento adecuado y oportuno a los usuarios de las vías también ayudará en la gestión del incidente, así como a minimizar aún más las perturbaciones de la red. (Ver Respuesta ante Emeregencias)